4月7日に OpenSSL の「Heartbleed」問題が公表されてから、主要なオンラインサービスなどは対応を終えて、当座の問題は一段落したかに見えました。

- Heartbleed 問題で一般ユーザーは何をすればよいのか? - white croquis

- Heartbleed.com で使用されているフォント "Lato" がクール - white croquis

(heartbleed.com ドメインは 4/5 には取得されていました)

しかし今日、とある日本の Web サイトを閲覧していた際に「脆弱性のあるサイト」に遭遇してしまいました。

ブラウザの拡張機能「Chromebleed」「Foxbleed」のインストールを

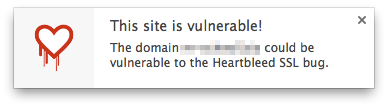

サイトの脆弱性に気づくことが出来たのは、Google Chrome にインストールしてあった拡張機能「Chromebleed」のおかげでした。

もし、Google Chrome や Firefox を使っていて、この拡張機能/Add-onをインストールしていなければ、今すぐにでもインストールすることをおすすめします。

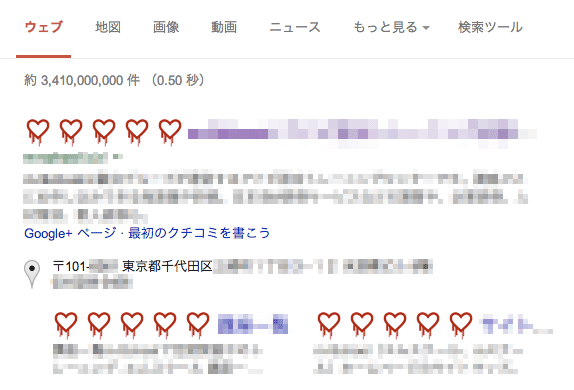

Chromebleed では、脆弱性のある Web サイトを表示すると、先に示したようなアラートダイアログが現れるほか、Google の検索結果でも次のように表示され、注意を促します。

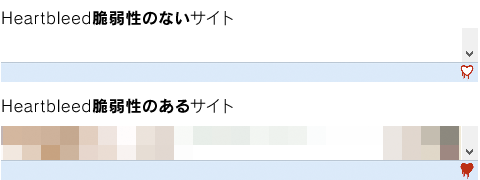

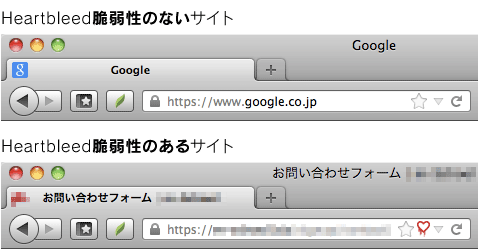

FoxBleed では、該当するサイトにアクセスするとウィンドウ右下のHeartBleedアイコンの色が赤く塗りつぶされます。

尚、Mac版の Firefox では FoxBleed はうまく動作しないようなので、代わりに Heartbleed Notifier を使用してください。該当するサイトでURLバー右端に Heartbleed アイコンが表示されます。

ログインが必要なサイトのアドレスをテストサイトに入力して確認を

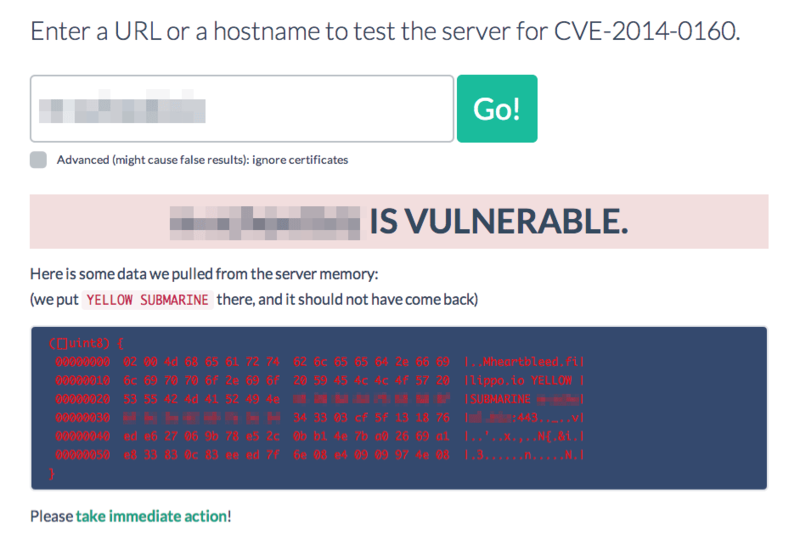

それ以外のブラウザを使っている場合は、ユーザー登録制サイトなどにログインをしたり、問い合わせフォームを設置しているサイトで問い合わせフォームを利用する際に、下記サイトにそのドメイン名を入力して脆弱性がないか確認することをおすすめします。

先ほどのアラートが出た国内のサイトをこのテストサイトに入力すると、次のように、実際に脆弱性によってサーバのメモリから読み取られたデータが表示され、警告が表示されます。

日本の企業の対応が遅い感が否めない

冒頭でも書いたように、問題が公表されたのは 4月7日。海外の主要なサイトはその週のうちに直ちに対策が行われ、ユーザーへもアナウンスがありました。

しかし、日本国内はと言うと、一部の先行企業除く、多くの企業がニュースリリースやお知らせ情報を出し始めたのが 4月14日を過ぎてから。4月18日頃にはだいぶ出てきたかなという感じでした。

それでも今週になってもまだ尚、未対策のサイトが残っているのが現状です。(ちなみに、今回脆弱性の見つかったサイトは、「プライバシーマーク」も取得している企業が運営するサイトです。自分も「プライバシーマーク」取得企業に在籍した経験がありますが、「プライバシーマーク」は個人情報取扱の安全性を「保証」するものではないので、あまり過信しないようにしましょう。)

Google Trend で見ても、日本国内での情報伝播が海外と比べて遅れているのが目立ちます。

該当するサイトを管理する企業の対処を待つしかない

「Heartbleed」脆弱性に該当するサイトを管理している企業がするべき対処法は、IPAがアナウンスを出しているので、まずはその方法に従うことが先決です。

サイト管理者が行うべき作業や手続きも面倒だったり、中小のサイト管理者では充分な知識を持った人が少ない印象もあるので、この問題はまだまだ終結したとは言えない状況です。

当面は引き続き、ブラウザの拡張機能やテストサイトなどを利用してチェックする以外に方法はなさそうです。